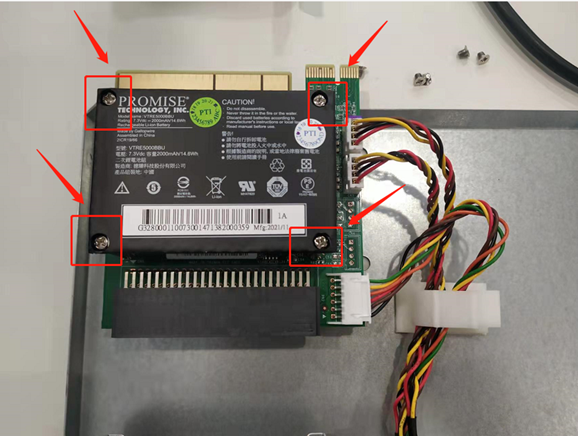

德拓R3000更换BBU 1、先将图的标记的两个螺丝拧出来 2、再用手捉住PSU的把手向外抽就可以拔出整个风扇模块的操作 3 、请将图的标记的5个螺丝全都拧出来 4 将上盖往外推 5 将BBU的4个螺丝拧掉后,向上拔,就可以拔出B

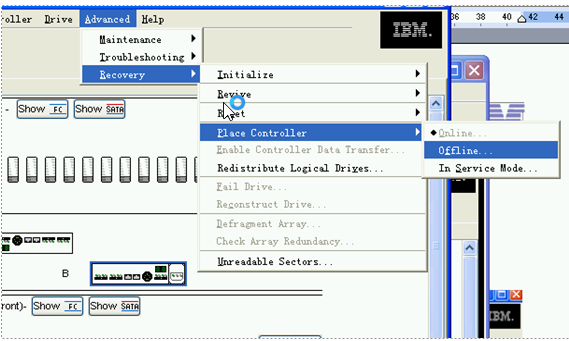

DS4300存储更换电池 收集Storage Subsystem Profile 信息 选择“View”菜单下面的“Storage Subsystem Profile”,选择“Save As…”, 将Pr

https://www.cnesa.cn/wp-content/uploads/2025/08/9c497cb0483a18fd2a45d8a61765f141.docx

https://www.cnesa.cn/wp-content/uploads/2025/08/9c228b0406b23c25e7f1fcb480288106.docx

点到点 QKD 设备和网络部署的 QKD 设备的误码率可能因传输距离、信道干扰等因素而有所不同,一般来说,点到点 QKD 设备误码率相对较低且稳定性较好,网络部署的 QKD 设备误码率可能较高且波动更大。具体分析如下: 传输距离影响:点到点 QKD 设备通常传输距离较短,信

评估点到点 QKD 设备与网络部署 QKD 设备的性能时,需结合技术原理、应用场景及实际需求,从多个维度进行量化与定性分析。以下是具体评估框架及关键指标: 一、核心性能评估维度 1. 密钥生成速率(Key Generation Rate, KGR) 定义:单位时间内可生成的安全密钥量,

点到点 QKD 设备和网络部署的 QKD 设备均基于量子力学原理保障安全性,如利用量子不可克隆定理防止密钥被复制窃取,通过窃听检测机制让任何窃听行为都会导致量子态扰动从而被发现。但两者在具体应用场景和架构下,安全性存在一些差异,具体如下: 密钥传输范围与潜在风险点:

在部署量子密钥分发(QKD)技术以提升 FC-SAN(光纤通道存储区域网络)安全性时,选择合适的设备和供应商需要从技术适配性、产品成熟度、供应商资质等多维度综合评估。以下是具体的选择策略和注意事项: 一、明确 QKD 技术与 FC-SAN 的适配需求 技术兼容性评估 接口与

除了传统的安全措施外,近年来随着技术演进,一些新兴技术可从协议增强、硬件安全、智能防护等维度进一步提升 FC-SAN 的安全性,以下是具体技术及应用场景: 一、基于 AI 的智能威胁检测技术 通过机器学习算法实时分析 FC 网络流量特征,识别异常行为。 异常流量建模与检

为增强 FC-SAN 的安全性,除数据加密外,还可从访问控制、网络隔离、协议安全、监控审计等多维度实施防护措施,以下是具体方法及技术细节: 一、访问控制与身份认证 通过严格的权限管理机制,防止未授权设备接入或数据访问。 硬件级身份验证 WWN(World Wi