在家庭网络设备的选择中,POE(Power over Ethernet)和非POE供电方式都有各自的优势。POE技术通过网络线缆传输电力,而非POE设备则需要额外的电源线路。在决定家庭网络布局时,考虑到实际需求和环境因素非常重要。 1.POE的优势 简化布线:使用POE技术可以将数据和电力传

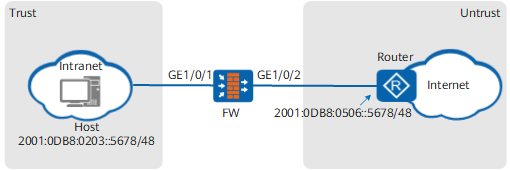

设备使用静态IPv6地址接入Internet,并为内部网络提供网络访问服务。 组网需求 某企业在网络边界处部署了FW作为安全网关,并从运营商处购买了宽带上网服务,实现内部网络IPv6接入Internet的需求。 图1 通过IPv6地址接入Internet组网图

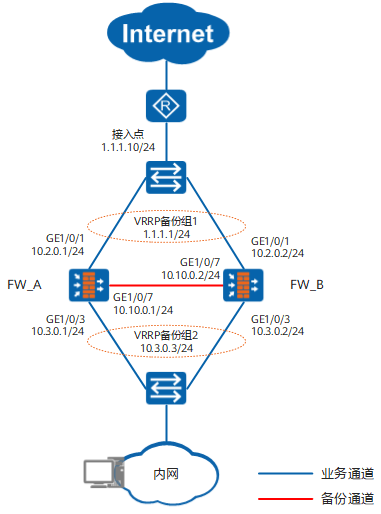

介绍了业务接口工作在三层,上下行连接交换机的主备备份组网的Web举例。 组网需求 如图1所示,企业的两台FW的业务接口都工作在三层,上下行分别连接二层交换机。上行交换机连接运营商的接入点,运营商为企业分配的IP地址为1.1.1.1。现在希望两台FW以主备备份方式工作。正常情况下,流量通过

CLI举例:防火墙直路部署,上行连接路由器(OSPF),下行连接交换机的负载分担组网 介绍了业务接口工作在三层,上行连接路由器,下行连接交换机的负载分担组网的CLI举例。 组网需求 如图1所示,两台FW的业务接口都工作在三层,上行连接路由器,下行连接二层交换机。FW与路由器之间

Web举例:防火墙直路部署,上行连接路由器(OSPF),下行连接交换机的负载分担组网 介绍了业务接口工作在三层,上行连接路由器,下行连接交换机的负载分担组网的Web举例。 组网需求 如图1所示,两台FW的业务接口都工作在三层,上行连接路由器,下行连接二层交换机。FW与路由器之间

CLI举例:防火墙直路部署,上下行连接路由器的负载分担组网 介绍了业务接口工作在三层,上下行连接路由器的负载分担组网的CLI举例。 组网需求 如图1所示,两台FW的业务接口都工作在三层,上下行分别连接路由器。FW与上下行路由器之间运行OSPF协议。现在希望两台FW以负载分担方式