从TCP/IP五层模型的角度来排查网络故障,通常涉及从物理层到应用层的逐步检查。 1. 物理层(Physical Layer) 职责: 传输原始的比特流(如电缆、光纤、无线信号等)。 排查工具和步骤: 物理检查: 检查网线、电缆、光纤是否连接良好,是否存在断裂或损坏、光模块收发是

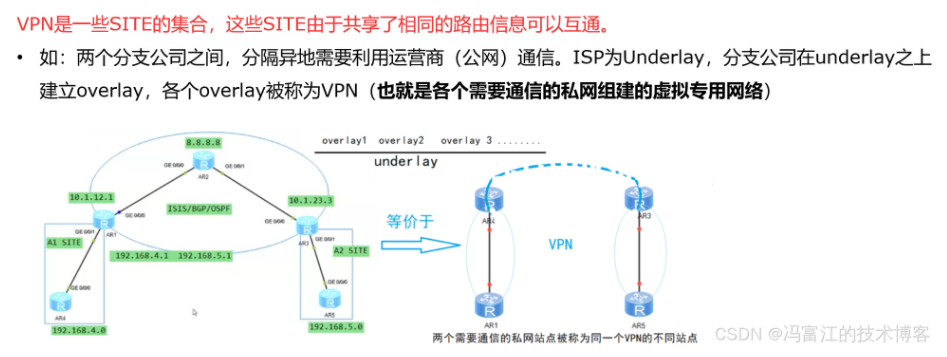

overlay实现: 隧道技术(利用报文的封装与解封装,建立点到点之间的虚拟通信) 常见隧道技术:ipsec、mpls、gre、l2tp、VxLAN、SSL、PPPoE(广播链路上的隧道技术) Overlay和Underlay特点: Overlay:私有,隔离;Overlay协议

当到达同一个目的网段存在多条路由时,BGP通过如下的次序进行路由优选: (丢弃下一跳不可达的路由。) 1、优选Preferred-Value属性值最大的路由。 2、优选Local_Preference属性值最大的路由。 --------------------------------

1)OSPF防环机制: LSA1类优于3类 area 0的3类优于其他非骨干区域3类 骨干区域不能分割 OSPF非骨干区域必须和骨干区域相连,区域间路由必须经过区域0中转 LSA-3 -- MPLS中DN bit位 ;LSA-5/7 --DN bit位和route tag

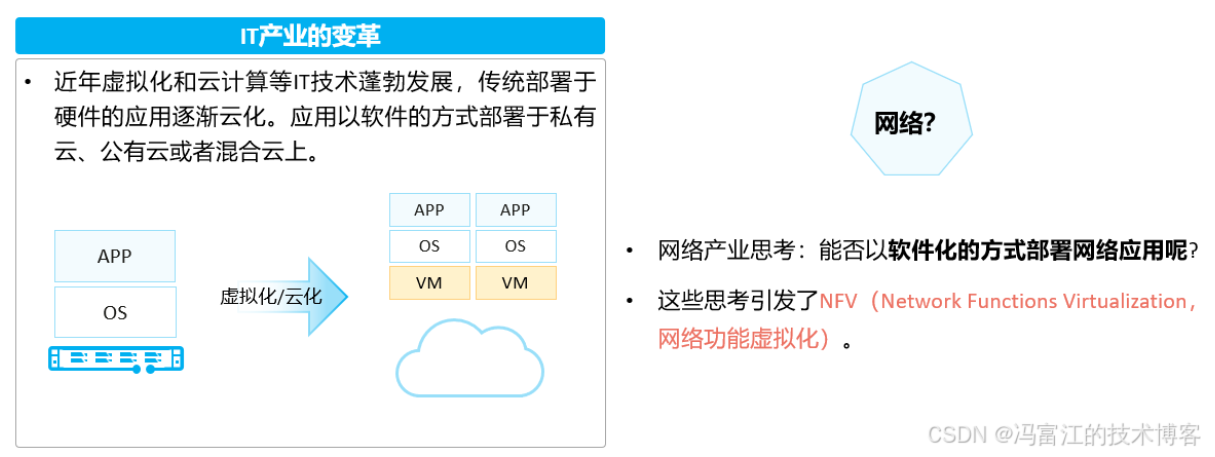

1)NFV的背景 来自IT界的启示,给网络产业带来了网络架构和设备架构两个层面的思考。网络架构层面引入对SDN控制器的思考,设备架构层面引入对设备部署形态的思考(NFV)。 网络功能虚拟化被称为NFV(Network Functions Virtualization),而虚拟化之后的

1. 网络层面的问题 网络延迟:客户端与服务器之间的地理距离较远(跨ISP、路径次优),导致高网络延迟(如高 RTT 值)。使用 ping 或 traceroute 工具可以帮助定位网络延迟的来源 - mtr: 结合了ping和traceroute功能,持续监测网络路径中的延迟和丢包情况,便于动

华三交换机 全局配置 复制代码 # 配置radius radius scheme testc primary authentication 192.168.99.155 primary accounting 192.168.99.155 key au

一、直接交换机(Direct Exchange) 1. 介绍 Direct 交换机将消息路由到绑定了指定 Routing Key 的队列中。每条消息都有一个 Routing Key,当队列绑定到 Direct 交换机时,它需要一个指定的 Routing Key。只有消息的 Routing Key

通过静态IPv6地址实现设备间通信 设备使用静态IPv6地址接入Internet,并为内部网络提供网络访问服务。 组网需求 某企业在网络边界处部署了FW作为安全网关,并从运营商处购买了宽带上网服务,实现内部网络IPv6接入Internet的需求。 图1 通过IPv6地址接

配置4G LTE Cellular接口作为主接口接入Internet 组网需求 企业的某个分支位于偏远区域,无法获取有线广域接入服务,但该分支需要与外界进行较大流量的业务传输。如图1所示,为了满足业务传输的需求,该分支使用FW作为出口网关,使用4G LTE Cellular接口通过L