一、生产者端优化(发得快、不阻塞) 异步发送 同步发送会阻塞业务线程,高并发下必须用异步发送。 配合回调处理成功 / 失败,不影响主线程吞吐量。 批量发送(batch) 攒一批消息再一次性发送,大幅减少网络 IO。 控制好批

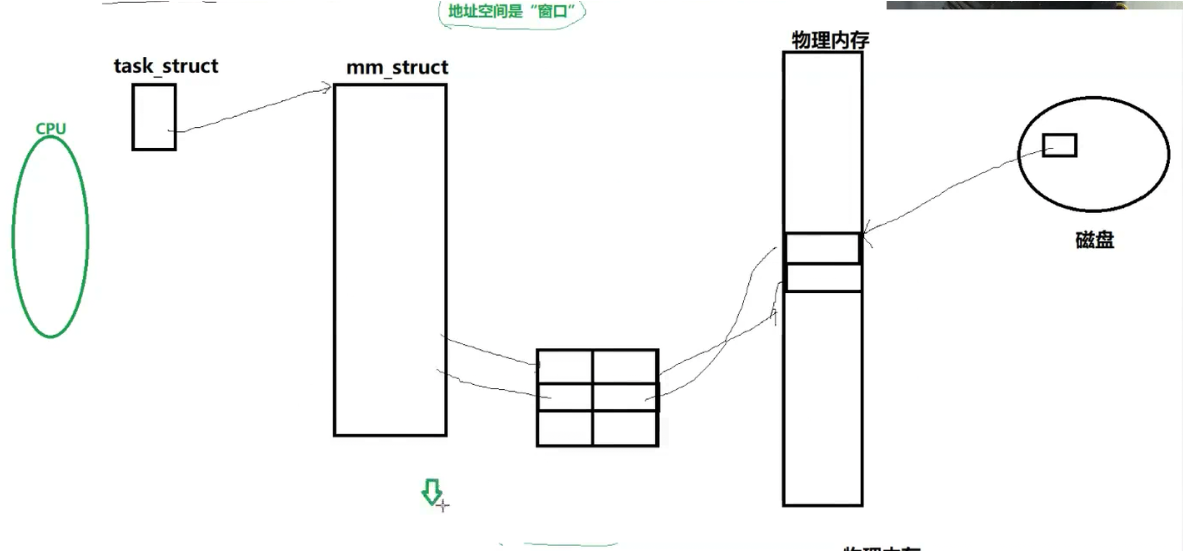

Linux线程解析 一、进程与线程的核心区别 进程 = 内核数据结构(如PCB) + 代码和数据(执行流) 线程:进程内部的“执行分支”,是更轻量的执行流 内核视角的资源与调度: 进程:系统资源分配的基本单位(占内存、文件描述符等) 线程:CPU调度的基本单位(被CPU直接调度执行)

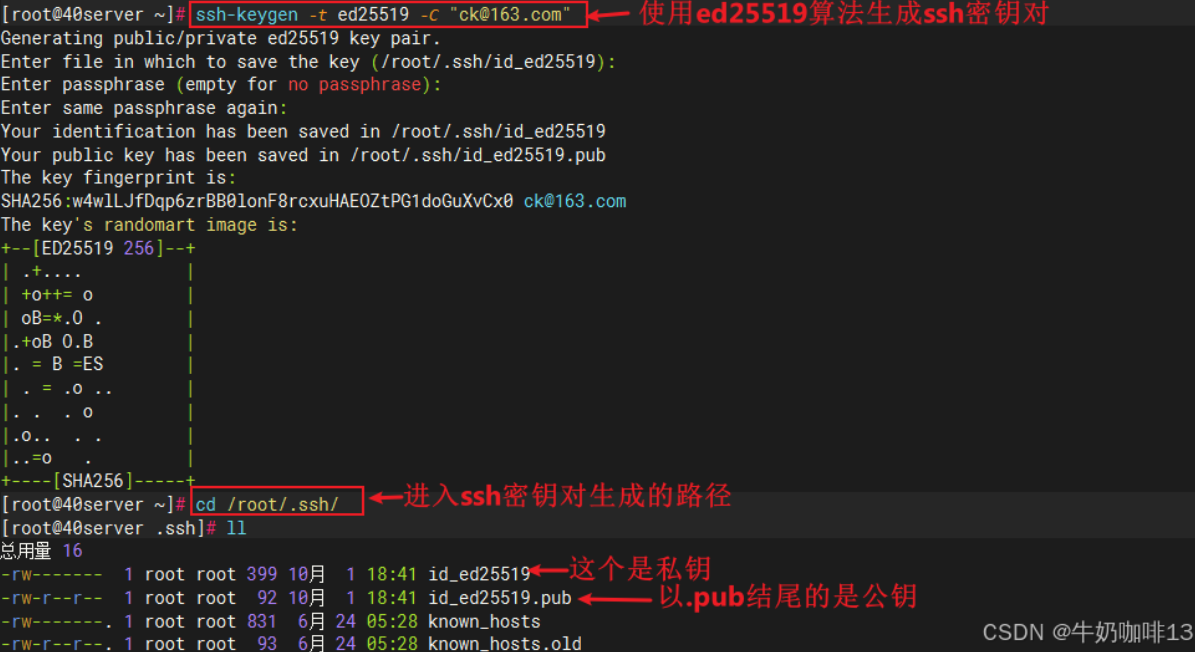

一、业务需求 有多台服务器,每天都需要使用服务器进行一些必要的操作,但每次都需要输入密码会很繁琐且密码太多也记不住,密码给其他人员存在泄密风险(因此想要实现免密登录);且我们在多台服务器之间进行高可用集群部署的时候需要实现免密码登录。 二、实现Linux的ssh免密登录流程 2.1、在需要

一、修改 CPU / 内存 常见问题 1. 改完配置不生效 现象:VMP 显示已改,但虚拟机里还是旧配置 原因:没重启虚拟机 解决:关机 → 开机(不要只重启系统) 2. 无法改大,提示资源不足 原因: 物理主机 CPU / 内存 真

Copyright ? 2021 新华三技术有限公司 版权所有,保留一切权利。 非经本公司书面许可,任何单位和个人不得擅自摘抄、复制本文档内容的部分或全部,并不得以任何形式传播。 除新华三技术有限公司的商标外,本手册中出现的其它公司的商标、产品标识及商品名称,由各自权利人拥有。 本

一、消息队列的本质模型 所有 MQ 本质上都是同一个模型: 生产者(Producer) → 消息队列(Queue/Topic) → 消费者(Consumer) 再抽象一层: 发消息的人 → 存消息的地方 → 收消息的人 二、通用核心概念(所有 MQ 都有) 1.

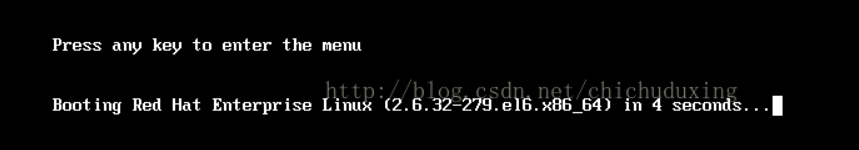

本方法只适用于GRUB引导的系统 1、开机出现如下画面时,按任意键 2、进入如下界面 3、按【e】,进入如下界面 4、选择kernel 5、按【e】进入如下界面(不同系统可能有所差别) 6、在末尾添加 “ single” 注

.png)

应用场景 OS版本信息:桌面专业版、家庭版、社区版、教育版 问题现象 打印机型号:(x86)毕昇,佳能LP1800。装好打印机驱动和毕昇依赖后,打印出来的页面只占纸张的四分之一。可能是驱动或者环境包问题,先排查环境包是否为新的。 解决办法 1、修改/etc/cups/p

在深信服 aDesk 环境中,修改虚拟机 CPU 核心数必须在 VMP 控制台操作(VDC 控制台无法改硬件规格),支持单台修改和批量修改,可升可降,重启生效。 一、前提准备 登录 VMP 控制台(https://VMP-IP) 确认集群剩余资源: 主机 CPU

1 概述 相关内容说明 1.1 产生背景 1.2 技术优点 1.1 产生背景 随着无线技术的不断发展,业务种类日益繁杂,无线组网设备上承载的业务流量日趋加重。特别是当配置为集中转发模式时,AC设备上除负载了组网内所有AP的状态维护数据、各类业务计算逻辑、决策判定处理,还在汇聚