问题描述 S5700配置stelnet功能后登录设备时失败 处理过程 查看设备配置信息,相关配置如下: # aaa local-user huawei password cipher JS,[51EA,'%B,.\#C3YB91!! local-user hu

通过DHCP接入互联网 设备作为DHCP Client,通过DHCP协议向DHCP Server(运营商设备)申请IPv4地址,实现接入Internet。 组网需求 如图1所示,FW作为出口网关,实现内部网络中的PC接入Internet。网络规划如下: 内部网络中

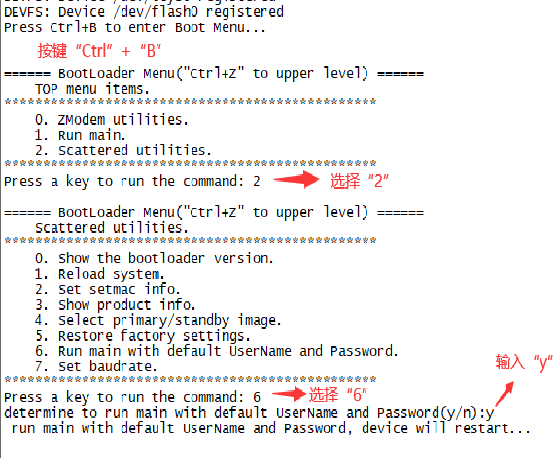

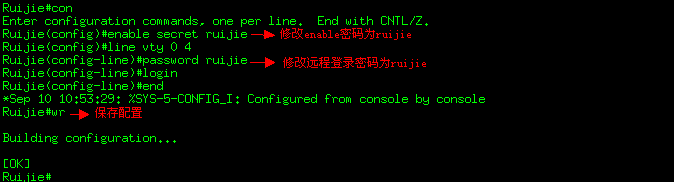

密码恢复(指定:SF/MF/IF 2920U ) 1、针对SF2920U系列交换机 使用CONSOLE线接入 步骤1: 重启设备,当出现“Press CTRL+B...”时,按键CRTL+B,进入Boot模式; 步骤2: 按键选择 2(Scattered util

12.x密码恢复(在第一种不能解决时使用) 一、功能说明: 正式版本rboot shel封掉后,不支持ctrl+c 这种方式做密码恢复的,只能通过ctrl+B的方式,进入Boot无密码登录设备查看或修改设备密码 注意: 1、此方式下只是提供首次无密码登录设备,设备原配置不会丢失 若首次

12.x版本密码恢复 Shell层操作方法(适用于Rboot不支持密码删除功能)(优先使用) 一、功能说明: 正式版本rboot shell封掉后,不支持ctrl+c 这种方式做密码恢复的,只能通过ctrl+B的方式,进入Boot无密码登录设备查看或修改设备密码 注意:

11.x版本密码恢复 2、Uboot层不支持“main_config_password_clear”命令恢复(在第一种不能解决时使用) 密码恢复注意事项 1、做密码恢复时,请先准备好配置线。 2、密码恢复是在重启设备时进入CTRL层完成的操作,需要断开网络进行。请在方

11.x版本密码恢复 1、Uboot层支持“main_config_password_clear”命令恢复(优先使用) 密码恢复注意事项 1、做密码恢复时,请先准备好配置线。 2、密码恢复是在重启设备时进入CTRL层完成的操作,需要断开网络进行。请在方便断网时进行密码

10.4(2)及之后的版本密码恢复 不保存配置方式密码恢复(恢复出厂) 一、组网需求 如果管理员忘记登陆密码,无法进入到配置模式进行配置,那么此时需要使用配置线进入CTRL层进行密码恢复,需要保留之前的配置信息。 二、组网拓扑 三、配置要点 做密码

10.4(2)及之后的版本密码恢复 保存配置方式密码恢复 请严格按照操作步骤,操作不当会造成配置丢失。若您对操作不够熟悉 ,请不要操作,请联系专业的锐捷售后工程师,并在他们的指导下进行操作。 一、组网需求 如果管理员忘记登陆密码,无法进入到配置模式进行配置,那么此时需