卸载License 背景信息 用户可以卸载不需要的License文件,以释放设备的存储空间。 操作步骤 使当前License(需要卸载的License)变为“revoked”状态。 license revoke 上传并激

查看License 查看license文件信息 如下回显仅为示例,请参考对应版本的命令行参考手册。 执行命令display license,查看当前系统中已激活的License文件详细信息。 <HUAWEI> display license

安装License 系统中只能存在一个处于激活状态的License文件,激活新的License将会使旧的License失效。 通过命令行安装License 查看是否有足够存储空间存放License文件。 dir 将Lice

临时License适用于新特性试用,市场拓展阶段的POC测试,品牌展览展示,以及产品上市前研发测试的业务场景。临时License发放原则: 仅能给某一用户使用,不能变更用户名称。 有时间限制且时间不能调整。 请联系华为技术支持人员获取临时License,或者执行licens

扩容局点场景获取商用License 前提条件 已获取扩容的License授权ID(LAC)、扩容合同号。 已获取现网设备的ESN。 扩容合同与现网产品名称、ESN号均完全一致。 扩容的License授权的状态为“Ready”。 背景信息

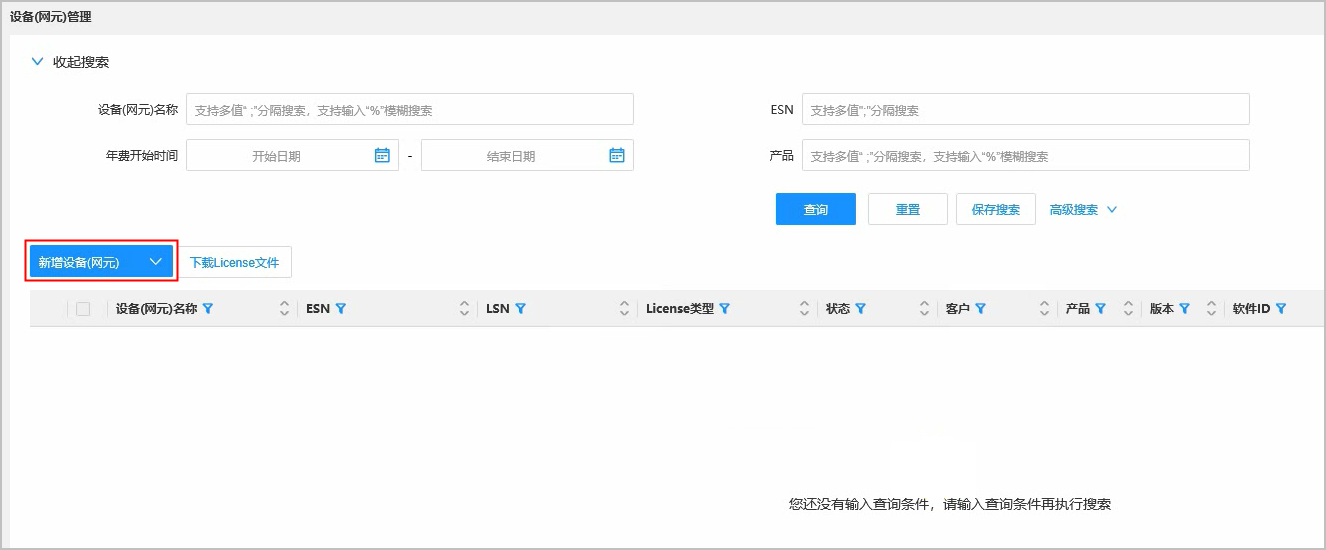

新建局点场景获取商用License 背景信息 适用于有合同的商用开局,有两种获取方式: 授权激活方式:可以输入查询条件(如合同号、订单号、授权ID)查询授权,根据查询结果选择授权后再激活。 密码激活方式:必须从License授权证书中获取激活密码,通过激活密码进行

License使用限制 双机License信息一致性说明 在双机热备场景中,主机和备机的License文件需要分别申请,并分别加载到主备机上。 双机热备场景下,主备机的License的控制项种类、资源数量、入侵防御/反病毒升级服务到期时间,主备机的License状态等信息要一致。 如

License控制项介绍 目前License主要控制功能、资源以及升级服务。 功能:控制产品某个功能是否可用。只有成功加载License文件,该功能才能够使用。 资源:控制产品某个功能可使用的最大资源数量。无License的情况下,该功能可以使用,但可使用的资源数有限。

License简介 定义 License:许可证,是供应商与客户对所销售/购买的产品(这里特指软件版本)使用范围、期限等进行授权/被授权的一种合约形式,通过License,客户获得供应商所承诺的相应服务。物理形式表现为License授权证书和License文件。 目的 用

无线接入技术有哪几种?它们各自有哪些特点? 无线接入技术彻底打破了物理连接的束缚,使得用户可以随时随地接入网络,无需受限于地理位置或有线网络的布局。这种灵活性不仅提升了用户体验,也为企业和个人提供了更多的可能性。下面将介绍无线接入技术有哪几种,以及它们都有哪些特点?