1. 交换机CPU使用率飙升

设备响应慢、SSH卡顿、日志延迟

根因分析:

- STP/RSTP拓扑频繁震荡(端口UP/DOWN)

- ARP或ICMP请求泛洪

- 大量非法组播报文(如PIM、IGMP)

- SNMP轮询过于频繁

✅ 预防策略:

- 启用 端口防抖(port link-flap protection)

- 配置 ARP限速(arp anti-attack rate-limit)

- 关闭未使用端口的组播转发

- 调整SNMP轮询间隔(建议≥30秒)

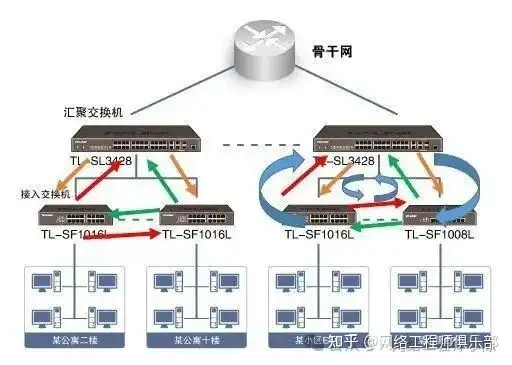

2. 广播风暴导致全网瘫痪

用户无法上网、交换机指示灯狂闪、CPU飙升

根因分析:

- 用户私接HUB或家用路由器形成物理环路

- 非网管交换机未启用STP

- 恶意软件或病毒发送大量广播包

✅ 预防策略:

- 全网启用 RSTP/MSTP

- 接入端口配置 边缘端口 + BPDU Guard

- 启用 广播风暴抑制(broadcast-suppression)

- 通过NAC或准入系统限制非法设备接入

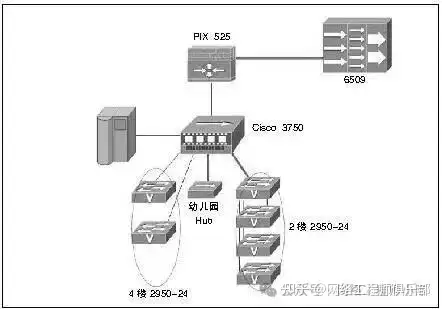

3. VLAN间路由失效

跨VLAN无法通信,但同VLAN正常

根因分析:

- 三层交换机SVI接口未启用

- Trunk链路未放行对应VLAN

- 网关配置错误或IP冲突

- ACL策略误拦截

✅ 预防策略:

- 标准化SVI配置模板

- 使用 display port vlan 定期检查Trunk状态

- 建立IP地址管理表(IPAM),避免冲突

- 变更前进行ACL策略影响评估

4.DHCP获取失败

终端获取不到IP,显示169.254.x.x

根因分析:

- DHCP地址池耗尽

- 中继配置错误(dhcp relay server-ip未设)

- 用户私接路由器开启DHCP服务

- 网络环路导致DHCP报文泛洪

✅ 预防策略:

- 合理规划地址池,预留扩展空间

- 在接入交换机启用 DHCP Snooping

- 配置 DAI(动态ARP检测) 防止伪DHCP

- 监控地址池使用率(>80%告警)

5. 无线信号不稳定

WiFi频繁掉线、速率低、漫游卡顿

根因分析:

- AP布放不合理,存在信号盲区或重叠干扰

- 2.4GHz信道拥塞

- 用户密度过高,单AP负载过重

- 漫游策略未优化(如802.11k/v/r)

✅ 预防策略:

- 施工前进行 无线工勘(Survey)

- 强制5GHz优先接入

- 配置合理的发射功率与信道

- 启用快速漫游协议,提升用户体验

6. 核心链路拥塞

高峰期网速慢、视频会议卡顿、备份任务超时

根因分析:

- 未做流量分析,链路带宽规划不足

- P2P、视频流等非业务流量占用带宽

- 缺少QoS策略,关键业务无保障

✅ 预防策略:

- 部署NetFlow或sFlow进行 流量建模

- 实施QoS策略,保障语音、视频优先级

- 关键链路预留30%余量

- 对P2P、大文件传输进行限速

7. ACL策略失效

本应禁止的访问却通了,或合法业务被拦截

根因分析:

- ACL规则顺序错误(隐式拒绝被提前匹配)

- 应用方向错误(inbound/outbound)

- 策略未生效(未应用到接口或VLAN)

✅ 预防策略:

- 遵循“先细后粗”原则编写ACL

- 使用测试账号验证策略效果

- 变更前在测试环境模拟

- 定期审计ACL规则,清理冗余条目

8. 设备配置丢失

重启后配置恢复出厂,网络中断

根因分析:

- 忘记执行 save 命令

- 配置文件未正确保存到存储设备

- 使用临时配置未固化

✅ 预防策略:

- 养成“修改即保存”习惯

- 配置 自动保存(autosave interval)

- 使用网管系统(如iMaster NCE)自动备份配置

- 制定配置变更流程(Change Management)

9. 时间不同步导致日志混乱

日志时间错乱,无法关联事件

根因分析:

- 未部署NTP服务

- 各设备指向不同时间源

- NTP服务器不可达

✅ 预防策略:

- 部署内部NTP服务器,统一时间源

- 所有网络设备、服务器、终端同步NTP

- 监控NTP同步状态,偏差>1秒告警

10. 固件漏洞引发安全事件

设备被远程控制、数据泄露、异常外联

根因分析:

- 长期未升级固件,存在已知漏洞

- 使用默认密码或弱口令

- 开放不必要的管理服务(如HTTP、Telnet)

✅ 预防策略:

- 建立 固件版本基线,定期评估升级

- 禁用Telnet/HTTP,使用SSH/HTTPS

- 配置强密码策略与账户锁定

- 订阅厂商安全公告,及时响应漏洞